随着智能网联汽车(Connected and Autonomous Vehicles, CAVs)的快速发展,车辆不再仅仅是交通工具,更成为集成了大量传感器、控制器和通信模块的移动网络节点。这种高度的互联互通也带来了前所未有的网络安全风险。黑客攻击、数据泄露、远程劫持等威胁,不仅危及个人隐私与财产安全,更可能对公共安全构成严重挑战。为应对这一紧迫问题,美国国家实验室(例如,桑迪亚国家实验室、橡树岭国家实验室等)正积极投入研发,致力于开发一种创新的车辆网络安全原型插件设备,旨在为现代车辆构建一道坚实的“数字防火墙”。

一、 威胁现状:智能汽车的“阿喀琉斯之踵”

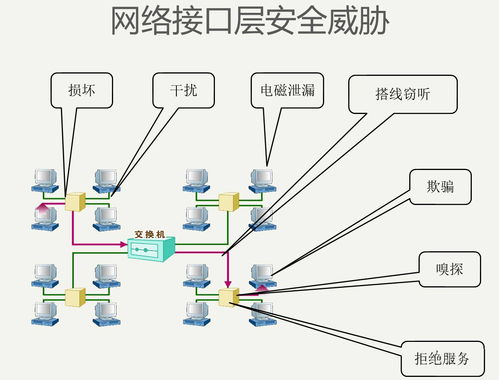

现代智能汽车内部网络(如CAN总线、以太网)与外部互联网、车联网(V2X)的联通,创造了多个潜在的攻击入口。攻击者可能通过车载信息娱乐系统、无线钥匙、OBD-II接口,甚至蜂窝网络或Wi-Fi,入侵车辆核心控制系统。一旦得逞,轻则可窃取用户数据、干扰车辆功能,重则可远程控制刹车、转向,造成灾难性后果。安全研究人员已多次演示了对不同品牌车辆的远程攻击,凸显了行业普遍存在的安全隐患。

二、 原型插件:一种主动防御的“硬件哨兵”

美国国家实验室开发的这款原型插件设备,其核心设计理念是提供一种非侵入式、可灵活部署的主动安全解决方案。它通常是一个独立的硬件模块,可以集成在车辆现有电子架构中,或作为一个外接设备(如增强型OBD-II适配器)使用。其主要技术路径与功能包括:

- 深度数据包检测与异常行为分析: 该设备实时监控车辆内部网络(如CAN总线)的所有通信流量。通过内置的先进算法和威胁情报库,它能解析数据包内容,识别不符合正常通信模式或已知攻击特征的异常消息(如恶意指令注入、洪水攻击等)。

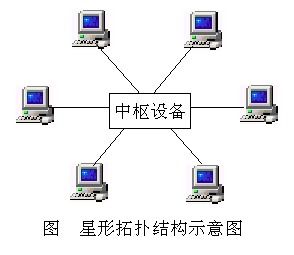

- 车载网络隔离与访问控制: 作为车辆内部不同网络域(如动力域、底盘域、信息娱乐域)之间的“安全网关”,它强制执行严格的访问控制策略。只有经过认证和授权的通信才能跨域传输,从而将潜在的攻击限制在局部,防止其在全车蔓延。

- 轻量级密码学与安全通信: 为关键的控制指令和敏感数据提供硬件加速的加密、解密和完整性验证,确保车辆内部及车对外(V2X)通信的机密性与不可篡改性。

- 基于机器学习的自适应防御: 利用机器学习模型,持续学习车辆的正常行为基线,能够动态检测和响应新型、未知的零日攻击(Zero-day Attacks),提升防御体系的智能化水平。

- 安全事件日志与实时告警: 详细记录所有安全相关事件,并能通过安全通道向驾驶员、车队管理员或制造商的安全运营中心(SOC)发送实时告警,便于快速响应和事后取证分析。

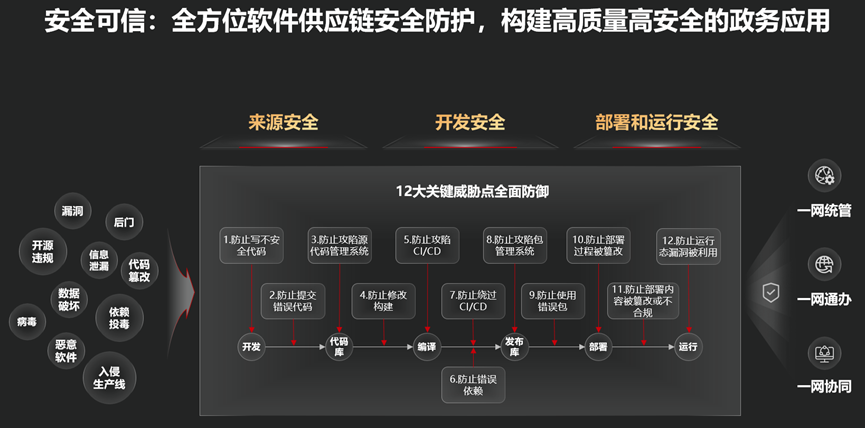

三、 软件开发:赋能硬件,构筑纵深防御体系

强大的硬件原型离不开先进的网络与信息安全软件支撑。软件开发是赋予该设备“智慧”和“能力”的关键:

- 安全策略引擎: 开发灵活、可配置的策略管理软件,允许根据不同车型、配置和安全等级,定制访问控制规则、异常检测阈值等。

- 威胁检测算法: 研发高效的入侵检测与防御(IDS/IPS)算法,平衡检测准确率与系统性能开销,确保不影响车辆的实时控制功能。

- 安全更新与管理: 开发安全的空中下载(OTA)更新机制,确保设备自身的固件、规则库和算法模型能够及时、安全地更新,以应对不断演变的威胁。

- 标准化接口与集成: 遵循汽车行业安全标准(如ISO/SAE 21434),设计标准化的软件接口,便于与车辆其他安全组件、云端安全平台以及第三方安全工具集成,形成车云一体的协同防御体系。

四、 挑战与未来展望

尽管前景广阔,该技术的成熟与大规模应用仍面临挑战:硬件的小型化、低功耗与高可靠性要求;在严苛的车规级环境中保障软件稳定性;平衡安全强度与系统延迟及成本;以及建立行业广泛认可的标准和认证体系。

美国国家实验室的这项研究不仅为单车安全提供了创新工具,更可能推动整个智能交通生态系统安全架构的演进。通过与汽车制造商、一级供应商、科技公司和监管机构的合作,此类原型设备有望加速转化为商用产品,成为未来每辆智能网联汽车的标准安全配置,为自动驾驶时代的全面到来奠定坚实的安全基石,最终保护乘客安全、维护交通秩序并保障国家关键基础设施的韧性。