在数字化浪潮席卷全球的今天,网络与信息安全已成为个人、企业和国家生存与发展的基石。信息安全解决方案的构建,尤其是安全软件的开发,是一项涉及技术、管理与法规的系统工程。本文将详细探讨在网络与信息安全软件开发领域,保障信息系统安全的具体措施。

一、 顶层设计与安全开发生命周期(SDL)

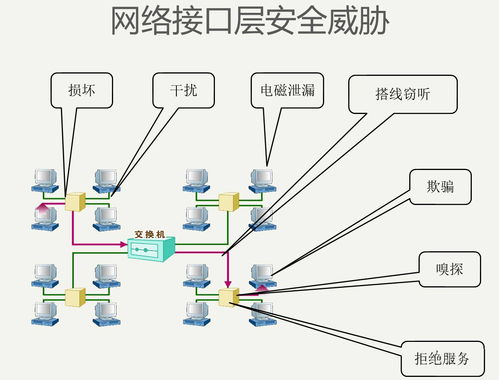

- 威胁建模: 在软件开发初期,即进行系统的威胁建模。通过识别资产、评估威胁、分析漏洞,明确软件可能面临的风险点(如数据泄露、权限提升、拒绝服务攻击等),为后续开发提供安全指引。

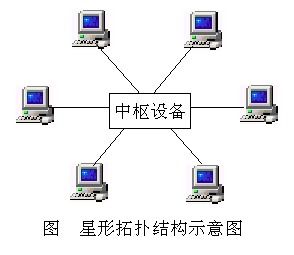

- 安全需求与设计: 将安全需求作为功能性需求同等重要的部分,写入需求规格说明书。在系统架构设计阶段,即采用最小权限原则、纵深防御、安全隔离(如沙箱技术)等安全设计原则。

- 安全开发规范与培训: 制定并强制执行安全编码规范(如针对C/C++、Java、Python等语言),避免缓冲区溢出、SQL注入、跨站脚本(XSS)等常见漏洞。定期对开发人员进行安全编码培训,提升团队整体安全素养。

二、 核心开发阶段的技术措施

- 安全编码实践:

- 输入验证与过滤: 对所有用户输入进行严格的验证、过滤和净化,防止注入攻击。

- 安全加密存储与传输: 使用强加密算法(如AES-256、RSA)对敏感数据(用户密码、个人信息、密钥等)进行加密存储;使用TLS/SSL协议保障数据传输过程中的机密性与完整性。

- 安全的会话管理: 使用安全的、随机生成的会话标识符,设置合理的会话超时时间,防止会话劫持。

- 安全的错误处理: 避免向用户返回详细的系统错误信息,防止信息泄露,同时记录详细错误日志供内部审计分析。

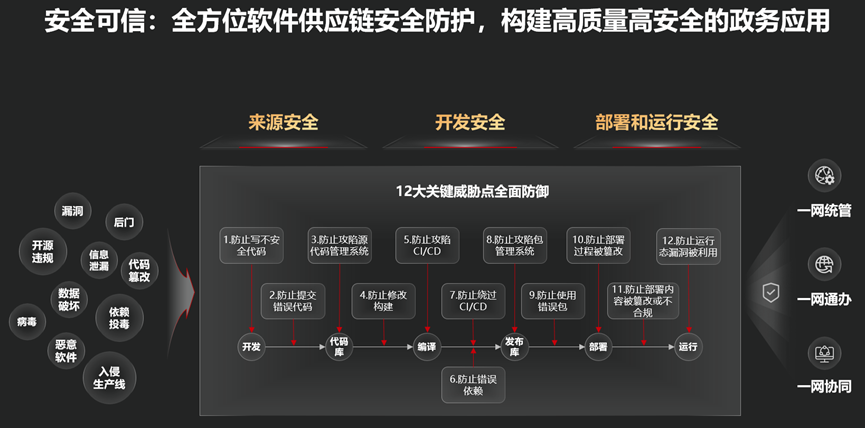

- 依赖组件安全: 对使用的第三方库、框架进行安全评估,及时更新以修补已知漏洞。

- 代码安全审计与静态分析(SAST): 在开发过程中及代码提交前,使用专业的静态应用程序安全测试工具,自动化扫描源代码,发现潜在的安全漏洞和编码缺陷。

三、 测试与验证阶段的保障措施

- 动态应用程序安全测试(DAST): 在软件运行状态下,模拟黑客攻击行为(如漏洞扫描、渗透测试),从外部视角发现运行时的安全漏洞,如配置错误、身份验证绕过等。

- 交互式应用程序安全测试(IAST): 结合SAST和DAST的优点,在应用程序运行时进行检测,能更准确地定位漏洞所在的代码位置及触发流程。

- 渗透测试与红队演练: 聘请专业的安全团队或成立内部红队,对软件系统进行模拟攻击,以实战方式检验安全防护的有效性。

- 模糊测试: 向软件输入大量随机、畸形或非预期的数据,观察其是否会出现崩溃、异常或安全漏洞,常用于测试协议解析、文件处理等模块的健壮性。

四、 部署与运维阶段的持续防护

- 安全配置与加固: 确保软件部署环境的操作系统、数据库、中间件等均按照安全基线进行配置和加固,关闭不必要的端口和服务。

- 实时监控与入侵检测: 集成安全信息与事件管理(SIEM)系统,对应用程序日志、系统日志、网络流量进行实时监控与分析,利用入侵检测系统(IDS)/入侵防御系统(IPS)及时发现并阻断攻击行为。

- 漏洞管理与应急响应: 建立漏洞管理流程,持续关注第三方组件及自身软件的新漏洞;制定详细的应急响应预案,确保在发生安全事件时能快速定位、遏制、消除影响并恢复系统。

- 定期安全评估与更新: 定期对在线系统进行安全复测和风险评估;及时为软件和运行环境打上安全补丁。

五、 贯穿始终的管理与合规要求

- 安全开发流程制度化: 将上述技术措施融入企业的软件开发生命周期管理流程中,形成制度。

- 权限与访问控制: 实施严格的权限管理模型(如RBAC),确保用户只能访问其授权范围内的资源和数据。

- 数据安全与隐私保护: 遵循国内外数据安全法律法规(如中国的《网络安全法》、《数据安全法》、《个人信息保护法》以及GDPR等),在软件设计中内置隐私保护原则(如数据最小化、目的限定)。

- 安全审计与问责: 保留完整的操作日志和安全事件日志,支持事后审计与追踪,建立安全责任体系。

结论

网络与信息安全软件的开发,绝非仅是在开发末期进行简单的漏洞扫描。它要求将安全思维“左移”,贯穿于从需求、设计、编码、测试到部署、运维的每一个环节,形成一套预防、检测、响应、恢复相结合的动态防御体系。通过实施上述多层次、多维度的具体措施,才能构建出真正健壮、可信的安全软件,为数字化世界提供坚实可靠的安全屏障。